| Рубрикатор |  |

|

| Все новости |  |

Новости компаний |  |

|

Подобные методы заражения мы встречали и раньше

| 29 июня 2017 |

Из различных источников в Интернете стало известно, что заразивший множество компьютеров по всему миру червь-шифровальщик Trojan.Encoder.12544, известный также под именами Petya, Petya.A, ExPetya и WannaCry-2, проникал в операционную систему с использованием программы обновления приложения MEDoc, предназначенного для ведения налогового учета. Специалисты «Доктор Веб» уже встречали подобную методику распространения вредоносных программ ранее и знают, как избежать подобных инцидентов в будущем.

Аналитики, исследовавшие шифровальщик Trojan.Encoder.12544, сообщают, что первоначальным источником распространения троянца была система обновления программы MEDoc. Эта программа помогает украинским пользователям в ведении налогового учета. Исследователям удалось установить, что входящая в комплект поставки MEDoc утилита EzVit.exe, предназначенная для обновления основного приложения, в определенный момент выполняла cmd-команду, по которой в память компьютера загружалась вредоносная библиотека. В этой библиотеке реализован основной функционал Trojan.Encoder.12544. Поскольку этот шифровальщик обладает способностью самостоятельно распространяться по сети с использованием уязвимости в протоколе SMB, а также красть учетные данные пользователей Windows, для дальнейшего распространения инфекции достаточно лишь одной зараженной машины.

Еще в 2012 году вирусные аналитики компании «Доктор Веб» выявили целенаправленную атаку на сеть российских аптек и фармацевтических компаний с использованием вредоносной программы BackDoor.Dande. Этот троянец-шпион похищал информацию о закупках медикаментов из специализированных программ, которые используются в фармацевтической индустрии. В момент запуска бэкдор проверял, установлены ли в системе соответствующие приложения для заказа и учета закупок лекарств, и, если они отсутствовали, прекращал свою работу. Заражению подверглись более 2800 аптек и российских фармацевтических компаний. Таким образом, можно с определенной уверенностью утверждать, что BackDoor.Dande использовался в целях промышленного шпионажа.

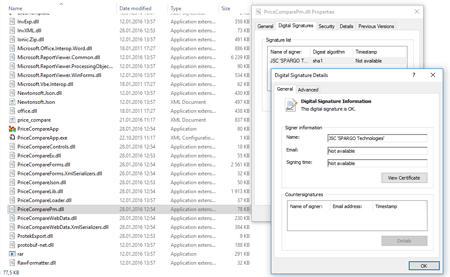

Специалисты компании «Доктор Веб» провели расследование, длившееся целых 4 года. Проанализировав жесткие диски, предоставленные одной из пострадавших от BackDoor.Dande фирм, вирусные аналитики установили дату создания драйвера, который запускает все остальные компоненты бэкдора. Упоминания об этом драйвере обнаружились в файле подкачки Windows и журнале антивируса Avast, который был установлен на зараженной машине. Анализ этих файлов показал, что вредоносный драйвер был создан сразу же после запуска приложения ePrica (D:\ePrica\App\PriceCompareLoader.dll). Это приложение, разработанное компанией «Спарго Технологии», позволяет руководителям аптек проанализировать расценки на медикаменты и выбрать оптимального поставщика. Изучение программы ePrica позволило установить, что она загружает в память библиотеку, которая скрытно скачивает, расшифровывает и запускает в памяти BackDoor.Dande. Троянец загружался с сайта http://ws.eprica.ru, принадлежащего компании «Спарго Технологии» и предназначенного для обновления программы ePrica. При этом модуль, скрытно загружавший вредоносную программу, имел действительную цифровую подпись «Спарго». Похищенные данные троянец загружал на серверы за пределами России. Иными словами, как и в ситуации с Trojan.Encoder.12544, бэкдор «прятался» в модуле обновления этой программы.

Сходство этих двух случаев показывает, что инфраструктура разработки программного обеспечения требует повышенного внимания к вопросам информационной безопасности. Прежде всего, процессы обновления любого коммерческого ПО должны находиться под пристальным вниманием как самих разработчиков, так и пользователей. Утилиты обновления различных программ, обладающие в операционной системе правами на установку и запуск исполняемых файлов, могут неожиданно стать источником заражения. В случае с MEDoc к этому привел взлом злоумышленниками и компрометация сервера, с которого загружались обновления, а в ситуации с BackDoor.Dande, как полагают специалисты, к распространению инфекции привели сознательные действия инсайдеров. Посредством такой методики злоумышленники могут провести эффективную целевую атаку против пользователей практически любого программного обеспечения.

Оставить свой комментарий:

Комментарии по материалу

Данный материал еще не комментировался.